CEO詐欺 流行中

ビジネスメール詐欺 ( BEC ) とは

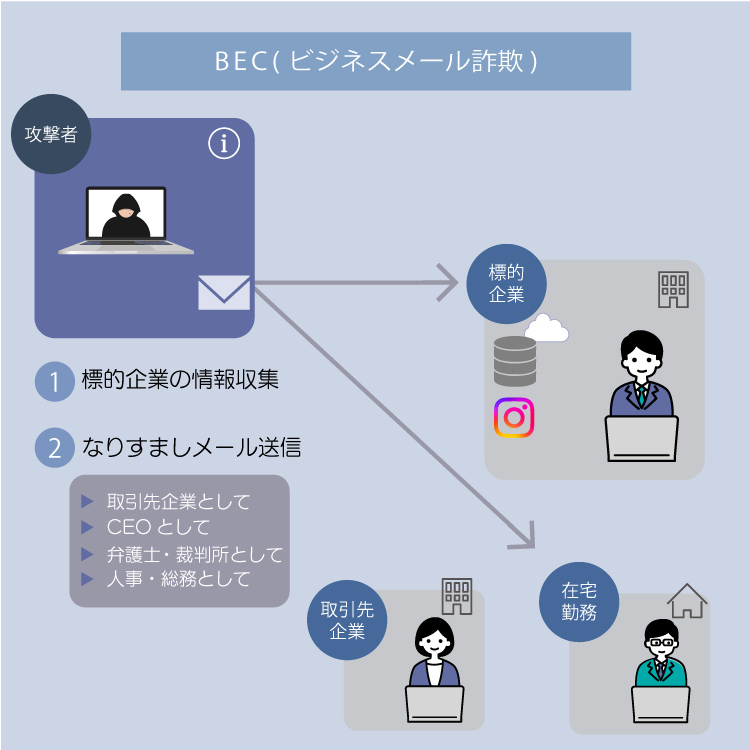

ビジネスメール詐欺 ( BEC: Business Email Compromise )とは、企業をターゲットとしたメールを使った情報収集詐欺の一種で、世界的に増加傾向にあり、日本国内でも巨額の損害が報告されています。特にその中でも2025年12月以降に急増したCEO詐欺(CEOなりすましビジネスメール詐欺)に関しては、たった数か月で億単位の被害が報告されています。 ビジネスメール詐欺 は主にソーシャルエンジニアリングで人の心理的な思い込みや隙を悪用して巧妙に目的を果たす手段ですが、その中でも偽の身分や状況を装う「プリテキスティング」という非技術的な手法に、PC・サーバーやインターネットの技術を用いた手法を組み合わせた複合的な詐欺の手口です。

ビジネスメール詐欺(BEC)の種類

ビジネスメール詐欺 ( BEC )には以下のようなパターンがあります。

-

- 取引先へのなりすまし

- 実在する取引先を装い、「振込先を変更しました」という偽の請求書などを添付したメールを送付するパターンです。偽の振込先に振込が続けられてしまうリスクがあります。

-

- 経営者層へのなりすまし

- 社長や役員になりすまし、経理責任者などに、「緊急に内密な買収の案件があるから、この口座に所定の金額を振り込んで欲しい。」などというメールを送るパターン。経営者の指示ならと、偽の業務を遂行してしまうリスクがあります。

-

- 弁護士や警察などへのなりすまし

- 偽の民事訴訟などをちらつかせ、「訴訟に発展する恐れがある」「差し押さえになる」などといった文面のメールを送り、解決金などを振り込ませるパターン。

-

- 人事や総務へのなりすまし

- 企業の人事や総務になりすまし、「法改正に伴う書類提出のお願い」などの件名でなりすましメールを送信し、マイナンバーなどの個人情報を収集したり、「社内システムの変更によるアカウント確認」という内容の偽メールでVPNのログイン情報を聞き出し、企業ネットワークの足掛かりにするなどのパターン。

BECとEACの違い

ビジネスメール詐欺 ( BEC )と同じカテゴリーにEメールアカウント侵害 ( EAC )が あります。EACとは、マルウェアやパスワードスプレーなどの手口を用いて被害者のメールアカウントを侵害し、正規のメールボックスにアクセスし、攻撃者の目的を果たすものです。BECとEACはソーシャルエンジニアリングを駆使して情報を窃取したり、不正な送金や支払いを要求したりするように組み立てられているという共通点がありますが、違いはBECが「なりすます」のに対し、EACは「なりかわる」ことです。攻撃者が一度ターゲットのメールアカウントの正当なアクセス権を得ると、ターゲットが持つ情報を自由に閲覧し、アカウントのアクセス許可を変更するなどして、アクセス権を維持します。

CEO詐欺被害を未然に防ぐには

ビジネスメール詐欺では、攻撃者は、ターゲット企業が信頼している人物になりすましたメールで目的を達成しようとします。社長や役員、人事・総務、取引先企業として「送金の実行」「支払い先の変更」「LINEグループの作成」などを依頼します。

BEC・EACの防御は、「トラストゼロ」の姿勢を組織全体に行き渡らせることです。CEO詐欺 ( CEOなりすましビジネスメール詐欺 ) は、技術的なハッキングよりもソーシャルエンジニアリングの技術に重きを置いて成功を収めています。 以下のルールを徹底することでCEO詐欺被害を未然に防ぐ ことができます。

-

- 「振込先変更」は要確認

- 取引先から「銀行口座が変わった」「担当者が変わった」というメールを受け取ったら必ずメール以外の方法で( 電話など ) 確認し、台帳の書き換えを行う。台帳にある振込先以外には送金しないようにする。送金の際もダブルチェック推奨。

-

- 「緊急」の指示には逆に冷静に対処

- 「今日中に振り込まないと契約が流れる」「CEOからの内密の特命」などといった急を要する文面には踊らされず、組織の正規の振り込みフローを遵守し、正規の承認フローのバイパスには乗らない。

-

- URLの微細な違いを見極める

- 攻撃者は、ぱっと見で区別がつかない文字の組み合わせを利用します。「ホモグラフ攻撃」という手法です。例えば数字の 0 ( ゼロ ) と小文字の o ( オー )、小文字の l ( エル ) と数字の 1 などを入れ替えたアドレスを用意したり、ドメイン名を1文字だけ追加・削除したアドレスを用意します。

管理・保護すべきチャネル

ビジネスメール詐欺 ( BEC ) 被害を防ぐには、単にメールソフトのみを気にするのではなく、攻撃者がなりすましを実行に移すための情報を与えないようにすることが大切です。

-

- 1.SNSの公開情報

- 攻撃者はターゲット企業内で、誰が支払いの決定権を持つかや、CEOが海外出張中であるなどの情報を企業の公式webサイトやSNSなどから探ります。 「〇〇社との新規取引を開始しました」などの情報は恰好のトリガーになり、新規取引先を装ったビジネス詐欺メールが届くきっかけを与えてしまいます。

-

- 2.メールシステム

- 攻撃者が狙う最重要チャネルです。侵害されると、本物のメール履歴を参照して精緻な偽メールが作られ、被害を被る確率が大変高くなります。メール認証プロトコル ( DMARC ) の設定で自社ドメインを騙ったなりすましメールが取引先に届かないようにします。また、多要素認証 ( MFA ) を導入し、ID・パスワードが漏洩しても、セキュリティーキーなしではログインできないようにします。

-

- 3.財務・会計

- 攻撃者は「緊急」であること、「極秘」であることを免罪符として通常の承認プロセスを破棄して送金させようとします。例えCEOからの直々の依頼であっても、正規の承認プロセスを守るなり、確認を怠らないことが大切です。 送金者と承認者を明確に分け、単独で送金できない財務・会計システムが基本にあることも前提となります。