二段階認証の必要性

業務で使用する端末は勿論のことアプリケーションやシステムには重要な機密情報や個人情報が保存されていて、「ユーザー認証」なしでの使用は考えれません。 「ユーザー認証」は長い間、ユーザーを一意に識別できるID ( identificationの略 ) とユーザーIDを持っている本人であることを証明する情報であるパスワードを用いて行われていました。 ユーザーIDは一意である必要があるため、メールアドレスや電話番号を使う場合が多いようです。登録済みのユーザーがサービスやアプリケーションなどにIDとパスワードを入力してそのサービスを使える状態にすることをログインと言い、利用不可な状態にすることをログアウトと言います。

長い間、機密性が高いアプリケーションを使用する際は、IDとパスワードを使用してログイン / ログアウトを行ってきました。ITの急速な進化により、攻撃者がアカウント情報の推測が困難ではなくなってきたのは事実です。ブラウザ上で様々な業務やサービスを使用する際に、パスワード管理用のソフトを使っている人は全体の1割にも満たない状態で、パスワードをブラウザに記憶させ、常時ログインしている人は5割以上もいるようです。常時ログイン状態は認証のための入力の手間を省けるため、大変利便性が高いのですが、ウイルスが侵入すると、PC内の全ての情報に自由にアクセスできてしまいます。長期間使わないサービスにログインしている状態はセキュリティの観点において高リスクであることは否めません。

近年の2段階認証が必要とされてきた背景には、ユーザーIDとパスワードでの認証を突破して増加しているなりすましや乗っ取りの急激な増加があります。情報漏洩や不正アクセスによるアカウント情報の流出は、留まる気配がなく、オンラインバンキング、バーコード決済サービス、ネット証券、暗号資産・電子決済手段取引所などでのなりすましや乗っ取りの被害は甚大なものになるリスクが高く、実際億単位での被害も出ています。IDやパスワードを窃取する手法や技術も進化しており、1段階のみでの認証では、もはや不正アクセスを防ぐことは難しくなっています。

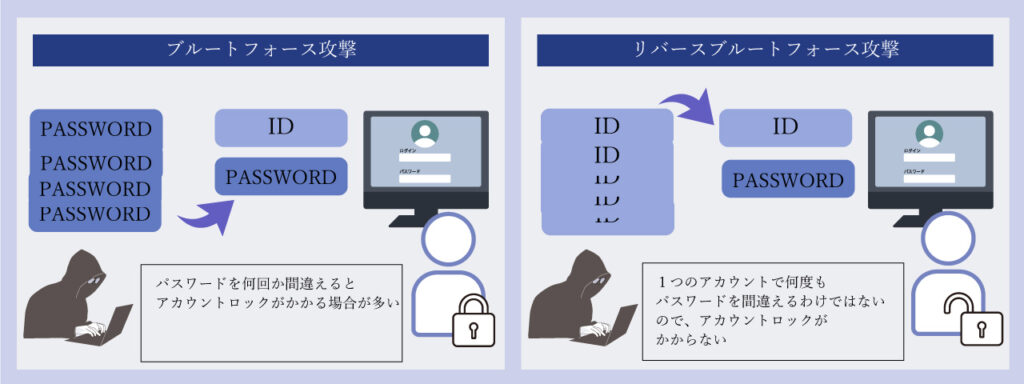

ブルートフォース攻撃とリバースブルートフォース攻撃

ブルートフォース攻撃は、想定される全てのパスワードのパターンを総当たりで入力し、不正に認証を突破する方法です。 ブルートフォース(brute force)には力ずく、強引な、総当たりと言った意味があります。 無数のパスワードのパターンを全て試し正解を割り出す方法です。 窃取したユーザーIDを使ってログイン画面でパスワード欄に用意したパターンを次々に入力し、不正アクセスを試みます。パターン作成には専用のシステムを使って効率を上げている例もあるようです。PCの処理能力向上も手伝って正しいパスワードに辿り着くまでの時間も短縮されているようです。

ブルートフォース攻撃が、パスワードのパターンを全て試す攻撃であるのに対し、逆にパスワードを先に入力したログイン画面で、IDと思われる文字列のパターンを試みる方法がリバースブルートフォース攻撃です。この手法では、同じパスワードを使いまわしたり、脆弱なパスワードを使っている場合、攻撃者にしてみれば、メールアドレスや電話番号を手に入れることで、簡単に不正アクセスを受け入れてしまうことになります。

ブルートフォース攻撃やリバースブルートフォース攻撃では、「本人として」アカウント認証を通過することになってしまいますので、乗っ取り行為が容易に行われ、甚大な被害を被るリスクがあります。

不正アクセスやアカウント乗っ取り、なりすましを防ぐには

不正アクセスを防ぐには、二段階認証(多要素認証)が非常に有効な手立てになります。 ブルートフォース攻撃やリバースブルートフォース攻撃をかけられても、追加の認証が必要なので、 認証を突破されてしまう確率は格段に下がります。 たとえ二段階認証を導入しても安直なパスワードはやはり危険です。以下の注意点を守って下さい。

- 名前や家族の名前、電話番号、誕生日など個人情報から推測されやすい文字列をパスワードに入れない。

- パスワードの文字数は多い方が良い。最低でも12文字以上にすることが推奨される。

- パスワード管理ツールを使い、サービスやアプリケーションごとに複雑なパスワードを生成・管理してもらう。

- 文字種を組み合わせる。大文字、小文字、記号数字を組み合わせることで、推測されにくいパスワードにする。

- 複数のサービスやアプリケーションで同じパスワードを使いまわすと、パスワード固定でリバースブルートフォース攻撃をかけられるリスクがある。同じパスワードを使いまわさない。

- アカウント認証を必要とするようなサービスは、公衆Wi-Fiでは使わない。